HTB-XORXORXOR

Cryptography - Level Easy

السلام عليكم، حبيت أشارككم رايت اب لأني أبي اجرب صراحة وبشوف إن جاز لي الوضع كان بها

(الحقيقة هي جالسة اجرب المواقع و احلل موقعي ) خلاص صدق ببدأ

المنصة مثل ما هو موضح HackTheBox

Type: Cryptography

Challenge: https://app.hackthebox.com/challenges/191

👍 طولتها وهي قصيره فكرته كالاتي يعطينا كود عشان يسوي انكربشن للفلاق

زي ما هو موضح قدامكم الكود الهدف منه الآن تحللون شلون صار له انكربشن

و للمعلومية ترى عطانا ملف output.txt فيه الفلاق بعد الانكربشن

طريقة الحل المستخدمة فضلت تكون يدويًا، فيه ناس تكتب كود أسهل و أفضل

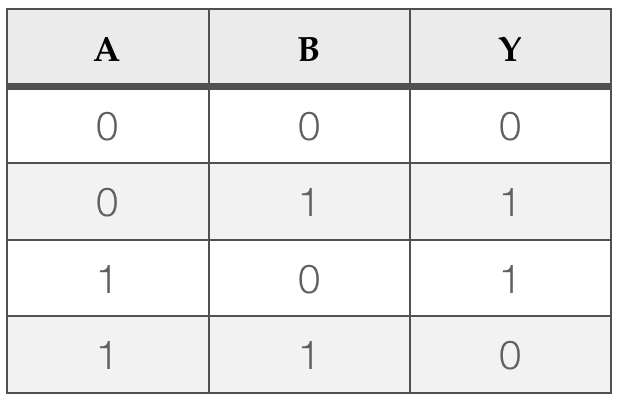

أول خطوة كانت جبت الXOR table

بعدين بديت أدور عن الkey ، وشفت أنه الkey بيكون متكون من أربعة كراكترز

Process -> will be XORing each byte of the flag with each byte of the key.

و كلنا نعرف أن بداية أو صيغة الفلاق تكون HTB{ ، بناءً على المعطيات في الكود رحت جبت الhex values حق الحروف و بحولها باينري عشان اقدر اسوي لها xor

H

48

13

T

54

4a

B

42

f6

{

7B

e1

بعد ما طلعنا القيم من التيبل و طلعنا القيم المماثلة لها من الاوتبوت اللي بالملف:

134af6e1297bc4a96f----..for security..----46d84c5282dd7ef292dc9

حولت الhex values إلى binary عشان اقدر اطلع الkey

بعدها اخذت الkey و الoutput و استخدمت أونلاين ديكودر وانحلت

وبس كان ودي اشارككم الفلاق بس حبيت تجربون صراحة سهل وخفيف ✅

Last updated